Une récente étude menée par Specops Software démontre qu’un mot de passe composé de multiples caractères est plus complexe à déchiffrer, mais pas infaillible.

L’équipe de recherche de Specops Software, entreprise spécialisée dans les solutions de gestion des mots de passe et d’authentification, publie les conclusions d’une étude qui porte sur la longueur des mots de passe et sur les méthodes utilisées par les attaquants pour les compromettre.

« Nous voulions savoir quelle était la longueur la plus fréquente parmi les mots de passe compromis et combien de mots de passe encore plus longs étaient également crackés », explique l’entreprise. Plus spécifiquement, Specops Software vise à appuyer la conclusion selon laquelle « doter les utilisateurs de mots de passe forts et longs n’est pas un moyen infaillible d’éviter la compromission des informations d’identification ».

Ainsi, l’enquête se fonde sur l’analyse de 800 millions de mots de passe piratés, issus de sa propre base de données Breached Password Protection qui en recense 4 milliards. Voici ce qu’il faut retenir de l’étude.

Un mot de passe composé de multiples caractères n’est pas forcément infaillible…

Le premier constat de l’étude ne surprendra personne : les mots de passe composés de 8 caractères sont les plus régulièrement piratés. Un mot de passe composé d’un plus grand nombre de caractères sera donc plus complexe à déchiffrer :« plus la longueur des caractères augmente, plus le nombre total de mots de passe compromis diminue ». Cette conclusion rejoint celle d’un récent rapport d’Hive Systems.

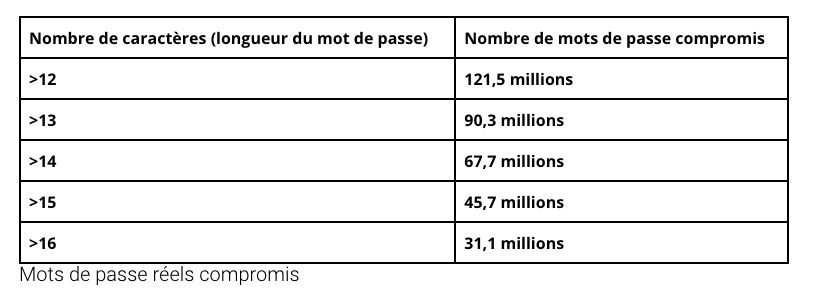

Toutefois, il convient de souligner que la longueur ne constitue pas une garantie. En effet, sur l’échantillon étudié, 121,5 millions de mots de passe piratés sont considérés par Specops Software comme suffisamment longs, c’est à dire comportant 12 caractères. Pire : 31,1 millions de mots de passe piratés se composent de plus de 16 caractères, démontrant ainsi qu’opter pour « des mots de passe plus longs ne vous protège pas des attaques ». Ils s’avèrent particulièrement vulnérables aux attaques par force brute, consistant à demander à un programme informatique de tester, l’une après l’autre, chaque combinaison possible. À l’instar de l’attaque par dictionnaire hybride, cette méthode peut facilement détecter des schémas prévisibles, répétitifs et souvent appliqués par les administrateurs informatiques.

31,1 millions de mots de passe piratés issus de la base de données faisaient plus de 16 caractères. © Specops Software

… mais reste plus fiable et difficile à déchiffrer

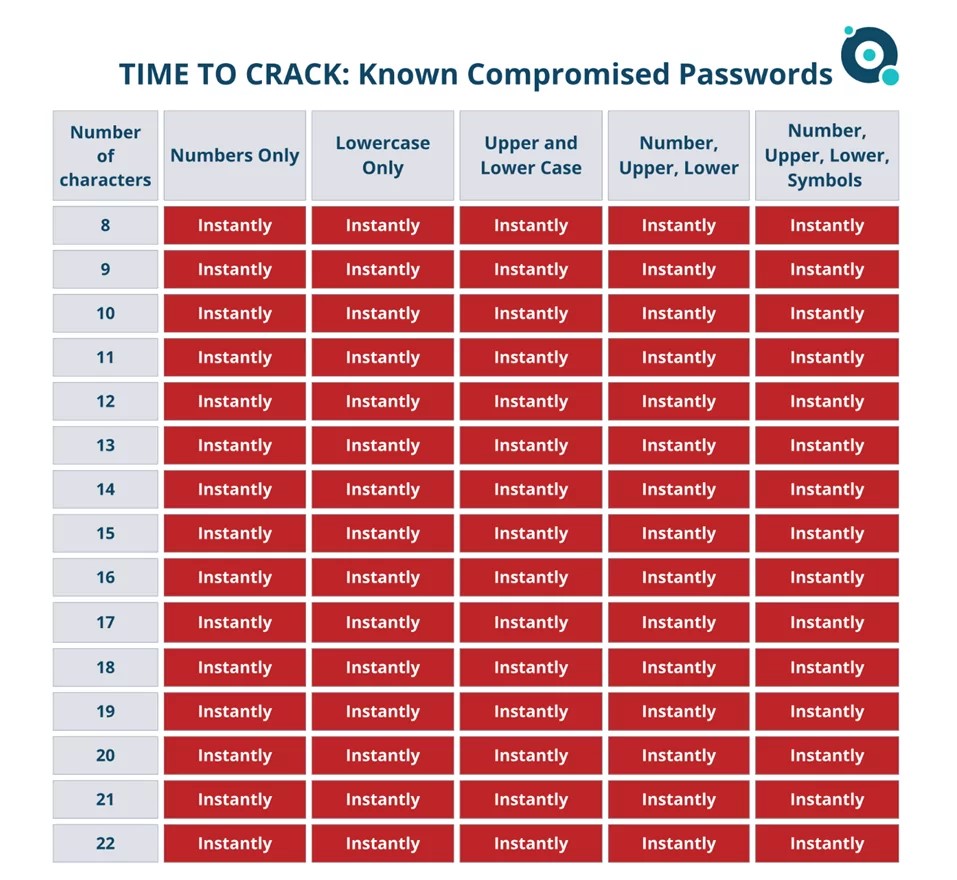

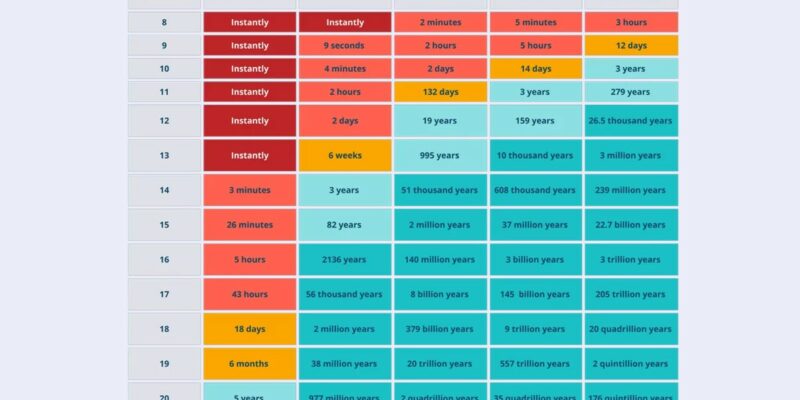

Si l’équipe de recherche de Specops Software tempère l’importance de la longueur, arguant qu’elle peut conférer « un faux sentiment de sécurité », elle recommande malgré tout d’opter pour des mots de passe composé d’une variété de caractères, chiffres ou symboles. Il faut, par exemple, 3 millions d’années pour déchiffrer un mot de passe de 13 caractères et composé de chiffres, majuscules, minuscules et symboles (voir image à la une). Et ce, même si « les mots de passe longs peuvent toujours être compromis par le phishing et d’autres formes d’ingénierie sociale », rappelle Specops Software. Quant aux mots de passe utilisés plusieurs fois, le constat est sans appel, comme l’indique le tableau ci-dessous.

Le réutilisation d’un même mot de passe, même s’il est long et varié, constitue un risque important. © Specops Software

Commentaires